Serial Phising Screensaver Designer V1.0

Oleh X-Bite

Mungkin sebagian dari kita sudah tahu, apa itu serial phising... namun bagi yang belum mengetahuinya.. serial phising adalah teknik mencari serial valid didalam badan program asli.Hmm.. penjelasannya begini.. saat kita memasukan serial number, biasanya program akan membandingkan serial yang kita masukan dengan serial valid program, dimana serial valid program biasanya didapat dari input user yang kita berikan.. namun pada beberapa kasus ada serial yang "hardcoded" alias serial satu untuk semua.. jadi kita akan mencari saat dimana serial yang kita inputkan dibandingkan dengan serial asli dari program untuk mengetahui serial yang valid.. OK, cukup pembukaannya..

Tentang Target :

Create Professional Screen Savers in Minutes -

Screensaver Designer is a powerful tool to create, compile and distribute screen savers for Windows. It has a fully integrated workspace that permits you to work efficiently and create professional screen savers in minutes.

Program ini juga dapat membuat screensaver dengan format BMP (Bitmap), JPG (JPEG), SWF (Shockwave Flash), MP3 (MPEG Layer 3), MIDI/RMI (MIDI Music), WAV (Windows WAVE), WMA (Windows Media Audio), ASF (Netshow movie), AVI (Windows video), MPG (MPEG I video), WMV(Windows Media Player Video).

Proteksi:

1. Serial Number

2. Muncul evaluation pada screensaver yang kita buat

Tools:

1. PEID 0.94 ; download di www.peid.has.id kalau anda blm punya

2. Ollydbg v.1.10

Evaluasi Program:

Pertama-tama saya telah mengevaluasi software ini, dimana program ini dipack dengan menggunakan "ASPack 2.12 -> Alexey Solodovnikov" dan PEiD tidak menemukan enkripsi yang sesuai dengan databasenya. Program ini tidak memiliki batas waktu trial, namun saat kita membuat screensaver dengan trial program, akan muncul kotak pemberitahuan pada screensaver bahwa screensaver itu dibuat dengan menggunakan screensaver designer trial version....

Program ini tidak saya unpack, karena meskipun dipack, packer akan meng-unpack program didalam memori agar dapat berjalan... jadi kita akan mencari serial yang valid didalam memori....

Serial Phising:

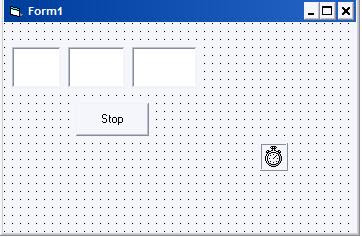

Buka program screensaver designer pada olly kita kemudian run.. Klik tanda tanya pada program (lambang help) dan klik register isi dengan user X-Bite dan Serial 1111111111111111111111 setelah menekan register, akan muncul peringatan untuk merestart program.... namun jangan pencet OK dulu...

Kali ini saya akan mengenalkan teknik mencari rutin serial dengan menggunakan callstack, teknik ini digunakan lena151(thanks for your nice tuts) pada beberapa tutorial yang dibuatnya.. sebelum memencet OK, kembali ke olly kita, pencet pause (F12) kemudian View>>Call Stack (Alt+K)... anda akan melihat tumpukan call yang dibuat oleh program screensaver designer

Dapat kita lihat disana kalau messagebox diatas dipanggil dari alamat 00570642, klik 2x pada alamat itu....

00570605 E8 4A8AE9FF CALL 00409054

0057060A 8B55 FC MOV EDX,DWORD PTR SS:[EBP-4]

0057060D B8 A0065700 MOV EAX,005706A0 ; ASCII "UserName" ; !!!!

00570612 E8 DD6FFFFF CALL 005675F4

00570617 8B55 F8 MOV EDX,DWORD PTR SS:[EBP-8]

0057061A B8 B4065700 MOV EAX,005706B4 ; ASCII "SerialNo" ;!!!!

0057061F E8 D06FFFFF CALL 005675F4

00570624 C783 4C020000 0100000>MOV DWORD PTR DS:[EBX+24C],1

0057062E 6A 40 PUSH 40

00570630 68 C0065700 PUSH 005706C0 ; ASCII "Information"

00570635 68 CC065700 PUSH 005706CC ; ASCII "Please restart Screensaver Designer! "

0057063A 8BC3 MOV EAX,EBX

0057063C E8 7793F1FF CALL 004899B8

00570641 50 PUSH EAX

00570642 E8 1172E9FF CALL 00407858 ; JMP to user32.MessageBoxA ; Kita disini

00570647 A1 FC135800 MOV EAX,DWORD PTR DS:[5813FC]

0057064C 8B00 MOV EAX,DWORD PTR DS:[EAX]

0057064E E8 35BCF0FF CALL 0047C288

Pada tahap ini saya juga telah mengecek kalau software ini menulis data registrasi kita kedalam file option.ini di folder instalasinya,setelah melihat apa yang perlu kita cari, klik kanan>>search for>>all referenced text string... scroll keatas, klik kanan search for text "SerialNo" tanpa tanda kutip .. kita akan menemukan seperti ini pada search next yang kedua, karena yang pertama ditemukan adalah kode diatas, hehe....

00574FE5 B8 E8515700 MOV EAX,005751E8 ; ASCII "UserName"

00574FF2 B8 FC515700 MOV EAX,005751FC ; ASCII "SerialNo"

00574FFF BA 10525700 MOV EDX,00575210 ; ASCII "JHGUy5765jHGJHG***" ; <= hmmm..

Pasang hardware breakpoint di alamat 00574FE5 dengan cara klik kanan>>breakpoint>>hardware on execution...karena jika kita menggunakan software breakpoint(F2) olly akan crash saat di restart(ctrl+F2) (info: pada program yang dipack, kita tidak dapat menggunakan software breakpoint).. restart olly (ctrl+F2) kemudian program akan break dialamat 00574FE5... dari sini kita akan men trace program ini

00574FE5 B8 E8515700 MOV EAX,005751E8 ; ASCII "UserName"

00574FEA E8 4525FFFF CALL 00567534 ;membaca username

00574FEF 8D55 F8 LEA EDX,DWORD PTR SS:[EBP-8]

00574FF2 B8 FC515700 MOV EAX,005751FC ; ASCII "SerialNo"

00574FF7 E8 3825FFFF CALL 00567534 ;membaca serial number

00574FFC 8D4D F4 LEA ECX,DWORD PTR SS:[EBP-C]

00574FFF BA 10525700 MOV EDX,00575210 ; ASCII "JHGUy5765jHGJHG***" ;konstanta untuk men-generate serial

00575004 8B45 FC MOV EAX,DWORD PTR SS:[EBP-4] ;username

00575007 E8 B834FFFF CALL 005684C4

0057500C 8D55 E0 LEA EDX,DWORD PTR SS:[EBP-20]

0057500F 8B45 F4 MOV EAX,DWORD PTR SS:[EBP-C] ;proses generate serial

005750A6 BA 05000000 MOV EDX,5 ; saya kembali memotong sedikit demi memperpendek tutor

005750AB E8 D4FAE8FF CALL 00404B84

005750B0 8D55 CC LEA EDX,DWORD PTR SS:[EBP-34]

005750B3 8B45 F4 MOV EAX,DWORD PTR SS:[EBP-C] ;serial yang valid dalam huruf kecil

005750B6 E8 493DE9FF CALL 00408E04 ;membuat jadi huruf besar serial yang valid

005750BB 8B45 CC MOV EAX,DWORD PTR SS:[EBP-34] ;serial yang kita cari

005750BE 8B55 F8 MOV EDX,DWORD PTR SS:[EBP-8] ; serial yang kita masukan

005750C1 E8 4AFBE8FF CALL 00404C10 ; call yang membandingkan kedua serial

005750C6 75 1A JNZ SHORT 005750E2 ;lompat jika tidak valid, bye2 cracker jelek

005750C8 33D2 XOR EDX,EDX

005750CA 8B83 8C030000 MOV EAX,DWORD PTR DS:[EBX+38C]

005750D0 E8 53D3F1FF CALL 00492428

005750D5 33D2 XOR EDX,EDX

005750D7 8B83 54060000 MOV EAX,DWORD PTR DS:[EBX+654]

005750DD E8 9ADEF0FF CALL 00482F7C

005750E2 33D2 XOR EDX,EDX

Semua yang saya beri komen dapat dilihat isinya pada 'taskpane' pada olly diatas dump window, disitu dapat dilihat kalau program mengenerate 3 angka dalam hexa yang panjang dan mengambil 4 karakter dari 3 angka acak tersebut dan kemudian digabung sehingga menjadi satu pada alamat 005750B3 dan dirubah menjadi huruf besar dan dapat dilihat pada alamat 005750BB....5E90-1394-05E7 (serial untuk user name X-Bite).

Tutup olly kita, dan jalankan program screensaver designer kemudian register kembali dengan menggunakan salah satu serial yang kita dapatkan... program akan kembali meminta restart program, klik saja OK.. kemudian buka kembali program screensaver designer.. kita akan melihat kalau program telah menjadi Registered Version.....LOL